Без шанса на спасение: что такое вирус-шифровальщик и как с ним бороться

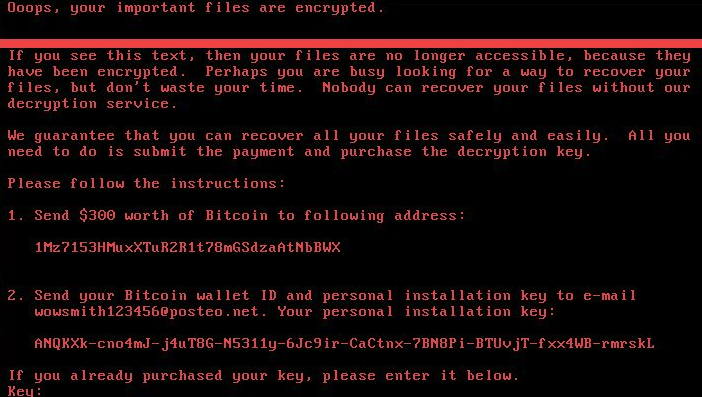

«Извините что побеспокоили, но… ваши файлы зашифрованы. Чтобы получить ключ для расшифровки, срочно переведите энную сумму денег на кошелек… Иначе ваши данные будут уничтожены безвозвратно. У вас 3 часа, время пошло». И это не шутка. Вирус-шифровальщик – угроза более чем реальная.

Сегодня поговорим, что представляют собой распространившиеся в последние годы вредоносные программы-шифровальщики, что делать в случае заражения, как вылечить компьютер и возможно ли это вообще, а также как от них защититься.

Содержание

Шифруем всё!

Вирус-шифровальщик (шифратор, криптор) – особая разновидность вредоносных программ-вымогателей, чья деятельность заключается в шифровании файлов пользователя и последующем требовании выкупить средство расшифровки. Суммы выкупа начинаются где-то от $200 и достигают десятков и сотен тысяч зеленых бумажек.

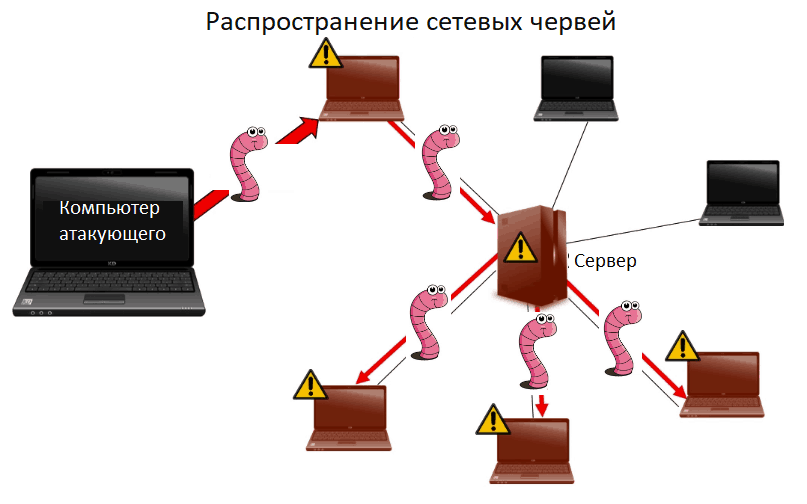

Несколько лет назад атакам зловредов этого класса подвергались только компьютеры на базе Windows. Сегодня их ареал расширился до, казалось бы, хорошо защищенных Linux, Mac и Андроид. Кроме того, постоянно растет видовое разнообразие шифраторов – одна за другой появляются новинки, которым есть чем удивить мир. Так, громкая пандемия WannaCry возникла благодаря «скрещиванию» классического трояна-шифровальщика и сетевого червя (вредоносной программы, которая распространяется по сетям без активного участия пользователей).

После WannaCry появились не менее изощренные Petya и Bad Rabbit. И поскольку «шифровальный бизнес» приносит владельцам неплохой доход, можно быть уверенными, что они не последние.

Все больше шифровальщиков, особенно увидевших свет в последние 3-5 лет, используют стойкие криптографические алгоритмы, которые невозможно взломать ни перебором ключей, ни иными существующими средствами. Единственная возможность восстановить данные – воспользоваться оригинальным ключом, который предлагают купить злоумышленники. Однако даже перечисление им требуемой суммы не гарантирует получение ключа. Преступники не торопятся раскрывать свои секреты и терять потенциальную прибыль. Да и какой им смысл выполнять обещания, если деньги уже у них?

Пути распространения вирусов-шифраторов

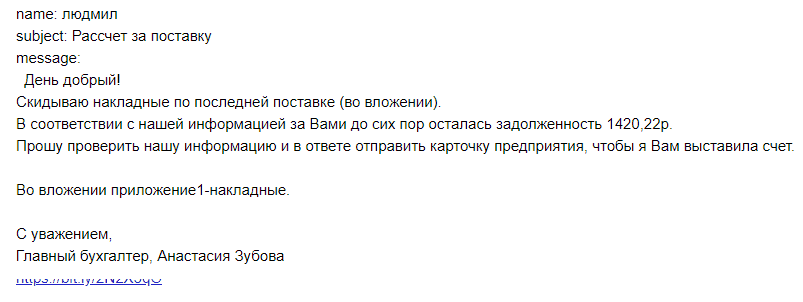

Основной путь попадания вредоноса на компьютеры частных пользователей и организаций – электронная почта, точнее, приложенные к письмам файлы и ссылки.

Пример такого письма, предназначенный для «корпоративных клиентов»:

Кликнуть по ссылке или запустить троянский файл побуждает содержание письма. Злоумышленники часто используют такие сюжеты:

- «Срочно погасите долг по кредиту».

- «Исковое заявление подано в суд».

- «Оплатите штраф/взнос/налог».

- «Доначисление коммунального платежа».

- «Ой, это ты на фотографии?»

- «Лена попросила срочно передать это тебе» и т. д.

Согласитесь, только знающий пользователь отнесется к такому письму с настороженностью. Большинство, не задумываясь, откроет вложение и запустит вредоносную программу своими руками. Кстати, невзирая на вопли антивируса.

Также для распространения шифровальщиков активно используются:

- Социальные сети (рассылка с аккаунтов знакомых и незнакомых людей).

- Вредоносные и зараженные веб-ресурсы.

- Баннерная реклама.

- Рассылка через мессенджеры со взломанных аккаунтов.

- Сайты-варезники и распространители кейгенов и кряков.

- Сайты для взрослых.

- Магазины приложений и контента.

Проводниками вирусов-шифраторов нередко бывают другие вредоносные программы, в частности, демонстраторы рекламы и трояны-бэкдоры. Последние, используя уязвимости в системе и ПО, помогают преступнику получить удаленный доступ к зараженному устройству. Запуск шифровальщика в таких случаях не всегда совпадает по времени с потенциально опасными действиями пользователя. Пока бэкдор остается в системе, злоумышленник может проникнуть на устройство в любой момент и запустить шифрование.

Для заражения компьютеров организаций (ведь у них можно отжать больше, чем у домашних юзеров) разрабатываются особо изысканные методы. Например, троянец Petya проникал на устройства через модуль обновления программы для ведения налогового учета MEDoc.

Шифровальщики с функциями сетевых червей, как уже говорилось, распространяются по сетям, в том числе Интернет, через уязвимости протоколов. И заразиться ими можно, не делая ровным счетом ничего. Наибольшей опасности подвергаются пользователи редкообновляемых ОС Windows, поскольку обновления закрывают известные лазейки.

Некоторые зловреды, такие, как WannaCry, эксплуатируют уязвимости 0-day (нулевого дня), то есть те, о которых пока не знают разработчики систем. Полноценно противостоять заражению таким путем, увы, невозможно, однако вероятность, что именно вы попадете в число пострадавших, не дотягивает даже до 1%. Почему? Да потому, что вредоносное ПО не может одномоментно заразить все уязвимые машины. И пока оно намечает новые жертвы, разработчики систем успевают выпустить спасительное обновление.

Как ведет себя шифровальщик на зараженном компьютере

Процесс шифрования, как правило, начинается незаметно, а когда его признаки становятся очевидными, спасать данные уже поздно: к тому времени вредонос зашифровал всё, до чего дотянулся. Иногда пользователь может заметить, как у файлов в какой-нибудь открытой папке изменилось расширение.

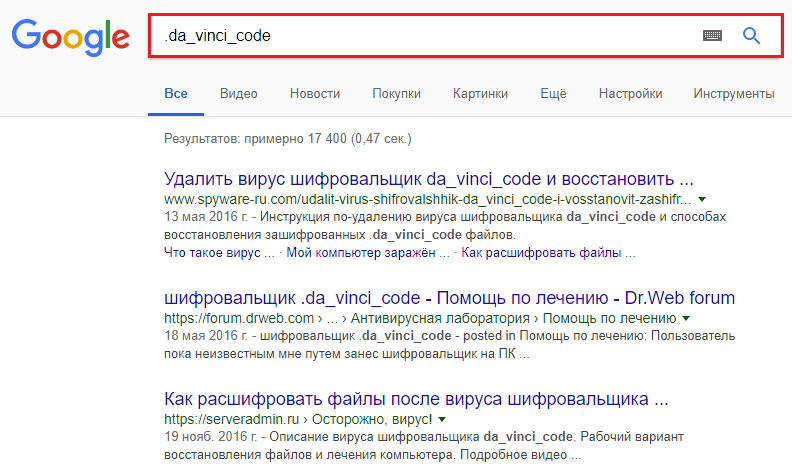

Беспричинное появление у файлов нового, а иногда второго расширения, после чего они перестают открываться, стопроцентно указывает на последствия атаки шифровальщика. Кстати, по расширению, которое получают поврежденные объекты, обычно удается идентифицировать зловреда.

Пример, какими могут быть расширения зашифрованных файлов:. xtbl, .kraken, .cesar, .da_vinci_code, .codercsu@gmail_com, .crypted000007, .no_more_ransom, .decoder GlobeImposter v2, .ukrain, .rn и т. д.

Вариантов масса, и уже завтра появятся новые, поэтому перечислять все особого смысла нет. Для определения типа заражения достаточно скормить несколько расширений поисковой системе.

Другие симптомы, которые косвенно указывают на начало шифрования:

- Появление на экране на доли секунды окон командной строки. Чаще всего это нормальное явление при установке обновлений системы и программ, но без внимания его лучше не оставлять.

- Запросы UAC на запуск какой-нибудь программы, которую вы не собирались открывать.

- Внезапная перезагрузка компьютера с последующей имитацией работы системной утилиты проверки диска (возможны и другие вариации). Во время «проверки» происходит процесс шифрования.

После успешного окончания вредоносной операции на экране появляется сообщение с требованием выкупа и различными угрозами.

Вымогатели шифруют значительную часть пользовательских файлов: фотографий, музыки, видео, текстовых документов, архивов, почты, баз данных, файлов с расширениями программ и т. д. Но при этом не трогают объекты операционной системы, ведь злоумышленникам не нужно, чтобы зараженный компьютер перестал работать. Некоторые вирусы подменяют собой загрузочные записи дисков и разделов.

После шифрования из системы, как правило, удаляются все теневые копии и точки восстановления.

Как вылечить компьютер от шифровальщика

Удалить из зараженной системы вредоносную программу просто — с большинством из них без труда справляются почти все антивирусы. Но! Наивно полагать, что избавление от виновника приведет к решению проблемы: удалите вы вирус или нет, а файлы все равно останутся зашифрованными. Кроме того, в ряде случаев это усложнит их последующую расшифровку, если она возможна.

Правильный порядок действий при начале шифрования

- Как только вы заметили признаки шифрования, немедленно отключите питание компьютера нажатием и удержанием кнопки Power в течение 3-4 секунд. Это позволит спасти хотя бы часть файлов.

- Создайте на другом компьютере загрузочный диск или флешку с антивирусной программой. Например, , , и т. д.

- Загрузите зараженную машину с этого диска и просканируйте систему. Удалите найденные вирусы с сохранением в карантин (на случай, если они понадобятся для расшифровки). Только после этого можете загружать компьютер с жесткого диска.

- Попытайтесь восстановить зашифрованные файлы из теневых копий средствами системы или при помощи сторонних приложений для восстановления данных.

Что делать, если файлы уже зашифрованы

- Не теряйте надежду. На сайтах разработчиков антивирусных продуктов выложены бесплатные утилиты-дешифраторы для разных типов зловредов. В частности, здесь собраны утилиты от и .

- Определив тип шифратора, скачайте подходящую утилиту, обязательно сделайте копии поврежденных файлов и попытайтесь их расшифровывать. В случае успеха расшифруйте остальные.

Если файлы не расшифровываются

Если ни одна утилита не помогла, вполне вероятно, что вы пострадали от вируса, лекарства от которого пока не существует.

Что можно предпринять в этом случае:

- Если вы пользуетесь платным антивирусным продуктом, обратитесь в службу его поддержки. Перешлите в лабораторию несколько копий поврежденных файлов и дожидайтесь ответа. При наличии технической возможности вам помогут.

Кстати, Dr.Web – одна их немногих лабораторий, которая помогает не только своим пользователям, а всем пострадавшим. Отправить запрос на расшифровку файла можно .

- Если выяснилось, что файлы испорчены безнадежно, но они представляют для вас большую ценность, остаются надеяться и ждать, что спасительное средство когда-нибудь будет найдено. Лучшее, что вы можете сделать, это оставить систему и файлы в состоянии как есть, то есть полностью отключить и не использовать жесткий диск. Удаление файлов вредоноса, переустановка операционной системы и даже ее обновление могут лишить вас и этого шанса, так как при генерации ключей шифрования-дешифрования зачастую используются уникальные идентификаторы системы и копии вируса.

Платить выкуп — не вариант, поскольку вероятность того, что вы получите ключ, стремится к нулю. Да и ни к чему финансировать преступный бизнес.

Как защититься от вредоносов такого типа

Не хотелось бы повторять советы, которые каждый из читателей слышал сотни раз. Да, установить хороший антивирус, не нажимать подозрительные ссылки и блаблабла – это важно. Однако, как показала жизнь, волшебной таблетки, которая даст вам 100% гарантии защищенности, сегодня не существует.

Единственный действенный метод защиты от вымогателей такого рода – резервное копирование данных на другие физические носители, в том числе в облачные сервисы. Резервное копирование, резервное копирование, резервное копирование…

Обсуждения

Один раз поймал этот вирус, но сам разбираться не решился, просто вырубил ноут и поехал в сервис, там к таким проблемам привыкли и решают их очень быстро. А самое главное, что надежно.

За время моей дружбы с компьютером неоднократно попадал на таких зловредов. Что помогает на 100 процентов? Снести операционную систему и загрузить заново с внешнего носителя. Лет так 5 назад имел резервные образы системы, но пришел к выводу что это не рационально. Когда загружаешься с такого образа неделями летят обновления и просят их установить. На сегодня всегда имею под рукой флешку со свежим образом десятки с официального сайта, а важную для меня информацию храню на внешнем жестком диске и на закрытом секторе внутреннего жесткого диска.

Здравствуйте! ___123___Вирус-шифровальщик: что делать? Как расшифровать файлы?___123___

Я программист и обслуживаю в супермаркетах терминалы, могу сказать, что если этот вирус попал, то пиши пропало, восстановить, что либо уже не возможно. Но у меня с ним проблем не было, так как я заставлял работников супермаркетов делать каждый день резервные копии, в результате этого восстановление прошло без проблем. Хочу сказать, что вся проблема в том, что люди не делают резервные копии данных каждый день, в лучшем случае раз в неделю их делают. Этот вирус на самом деле очень подлый, думаю, что его разрабатывал далеко не один человек, так как он слишком быстро размножается и разными путями.

У меня несколько раз был типичный вирус. Повезло, что все закончилось благополучно, но вот нервы были конечно на пределе. Борьбу с ним пришлось вести с другого диска поскольку проникнуть к себе на рабочий стол было невозможно. Таким способом пришлось чистить комп от вирусов с посторонней помощью, где во всю работал «антивирус Паук». Надеюсь больше меня такой опыт не настигнет.